توفر أنظمة الكشف عن التسلل لأجهزة الكمبيوتر دفاعًا شاملاً ضد سرقة الهوية واستخراج المعلومات واختراق الشبكات. تستخدم الشركات الكبرى والوكالات الحكومية مثل هذه البرامج للحفاظ على أمان المعلومات والحسابات وكذلك مراقبة أنشطة شبكة الموظفين لضمان عدم إساءة استخدام المنشآت الموجودة في الموقع. ولكن على الرغم من كل المزايا ، فإن أنظمة اكتشاف التسلل تعرقلها عدم القدرة على إخبار النشاط الضار من أي نشاط عرضي أو قانوني ، وقد تؤدي إلى إغلاق شبكة تسبب فقدان العمل والإيرادات.

سرقة الهوية هي أسرع جرائم ذوي الياقات البيضاء نمواً في الولايات المتحدة.

سرقة الهوية هي أسرع جرائم ذوي الياقات البيضاء نمواً في الولايات المتحدة.مراقبة شبكة ثابتة

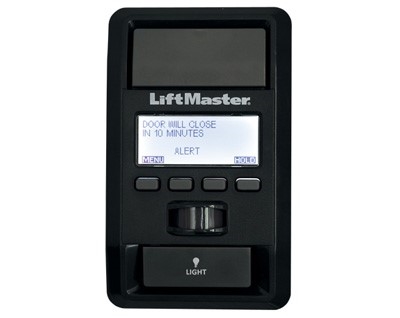

تقوم أنظمة كشف التسلل بمراقبة شبكة الكمبيوتر بشكل متواصل لغزوها أو نشاطها غير الطبيعي. تتمثل ميزة هذه الخدمة في الجانب "على مدار الساعة" ، حيث أن النظام محمي حتى عندما يكون المستخدم نائمًا أو بعيدًا عن أي كمبيوتر متصل بالشبكة. يتم تحديث معلومات المستخدم والوصول إلى الشبكة وقياسات جدار الحماية بشكل نشط ويتم الاعتناء بها بواسطة أنظمة اكتشاف التسلل.

براعة النظام

أنظمة كشف التسلل قابلة للتخصيص بشكل كبير لتلبية احتياجات العملاء المحددة. يتيح ذلك للمستخدمين إنشاء أمان شبكة مخصص لمراقبة نشاط فردي للغاية ؛ من الهجمات العلنية إلى الشبكة إلى فحص أنماط النشاط المشبوهة أو المحددة التي قد تكون محاولة تنكرية لاختراق أمان النظام من خارج الشبكة ، أو ربما عمل شخص ما داخل شبكة الأمان. النظام قادر ، من خلال التخصيص ، على مراقبة كل من التهديدات الخارجية لشبكة معينة ، وأنماط السلوك التي قد تكون تهديدات تعمل داخل النظام.

قول التهديد من صديق

العيب الرئيسي لأنظمة كشف التسلل هو عدم قدرتها على إخبار صديق من العدو. قد يكون لدى المستخدمين داخل النظام نشاط غير ضار يتم تمييزه بواسطة نظام كشف التسلل ، مما يؤدي إلى إغلاق الشبكة لفترة غير محددة من الوقت حتى يمكن أن يكون هناك فني متخصص في الموقع لتحديد المشكلة وإعادة ضبط نظام الكشف. بالنسبة إلى نشاط تجاري يعتمد على الإجراء السريع للمواد الموجهة نحو الموعد النهائي ، يمكن أن يتسبب ذلك في خسارة فادحة في الإيرادات وثقة العميل ، حيث قد يأخذ الشركاء الأعمال في مكان آخر إلى شركة لديها شبكة أكثر موثوقية.